在之前的章节中,我们研究了在开放通信渠道上通信的各方的两个不同的安全概念(机密性和完整性)。...我们在5.1节中考虑缺失的部分,即在主动攻击者存在的情况下的机密性,并在那里引入了相关的CCA安全性概念。

” CCA-secure“ 的搜索结果

# Naor-Yung Paradigm ...[BFM88] 最后简略地提出,可以用 NIZKPoK 证明 “**我知道此密文的解密**”,从而使得解密神谕无用,把 IND-CCA 归约到 IND-CPA 上,第一次给出了 IND-CCA 安全的密码协议。

密码学-07CCA安全与认证加密

标签: 安全

md07

现代密码学3.7--CCA安全CCA安全含oracle的实验过程PrivKA,Πcca(n)PrivK^{cca}_{\mathcal{A},\Pi}(n)PrivKA,Πcca(n)CCA安全定义对不满足CCA安全的密码方案的攻击简单例子:对基于PRF构造的密码方案的攻击复杂例子...

Efficient and provably-secure identity-based signatures and signcryption from bilinear maps

Kyber 算法是一种满足 IND-CCA2 安全的密钥封装机制(key-encapsulation mechanism,KEM),其安全性依赖于MLWE 问题的困难性。Kyber 算法构建采用了两阶段的方法:首先引入了一种IND-CPA 安全的公钥加密方案,用于...

为了保证更强的安全性,GoldWasser和Micali在1984年提出了概率加密,引入更强的安全目标:语义安全。理论上已证明,语义安全(Semantic Security,SS)等价于密文不可区分性。...寻找阶段: 敌手选择两个等长的明文m0m_...

Secure-Win windows 加固+维护+应急响应参考 大纲 文件 可疑文件 系统 开机启动 账号 进程 注册表 日志 系统日志 日志工具 第三方程序日志 网络 端口 RDP DNS windows系统共享 防御密码抓取...

A CCA Secure Public Key Encryption Scheme Based on Finite Groups of Lie Type

新一代硬件安全-致谢

标签: 硬件工程

新一代硬件安全的致谢部分

一、在”安全或无“意义下的安全性: 已知加密算法和输出的一条密文,攻击者的目标是恢复出整条明文;或者说在加密算法的基础上,给定一组明-密文对,攻击者的任务是恢复出整个密钥。攻击者或者成功地完全得到想...

论文学习

In proxy re-encryption (PRE), a semi-trusted proxy can transform a ciphertext under the... Some of these applications require that the underlying PRE scheme is CCA-secure and key-private. However, to

IND-CPA,IND-CCA 翻译自: https://crypto.stackexchange.com/questions/26689/easy-explanation-of-ind-security-notions 理想的加密方案EEE 是这样的,对每一个密文C=E(K,M)C=E(K,M)C=E(K,M).如果对于对手来说,...

Key-privacy is a notion of security that is ... We show that the existence of IK-CPA secure cryptosystems implies the existence of IE-CCA secure cryptosystems in the random oracle model. The main

In this letter, we prove that the Kurosawa-Desmedt (KD) scheme, which belongs to the hybrid framework,is KDM-CCA secure w.r.t. an ensemble proposed by Qin et al. under the decisional Diffie-Hellman ...

trustzone视频、tee视频、ATF视频、secureboot视频、安全启动视频、selinux视频,cache视频、mmu视频,armv8视频、armv9视频 FF-A视频、密码学视频、RME/CCA视频、学习资料下载、免费学习资料、免费

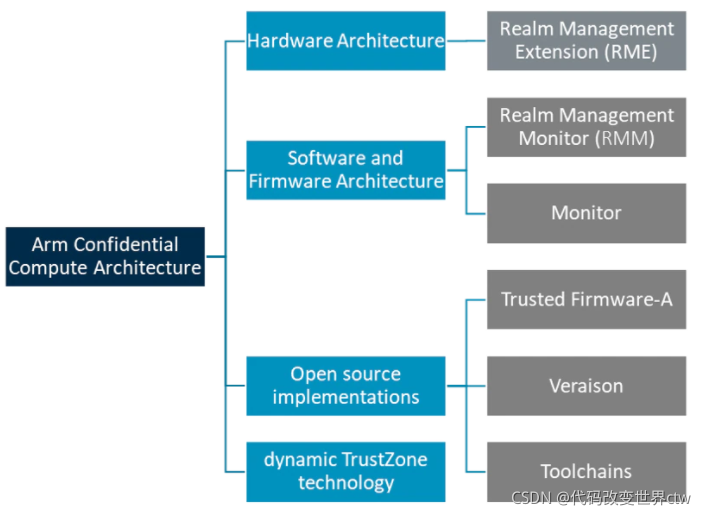

CCA 硬件架构引入两种新的状态 Realm 和 Root,Realm 状态下运行机密计算程序,Root 运行 EL3 firmware。Armv9 硬件架构分为 4 种特权模式和 4 种状态:特权模式分别为EL3,EL2,EL1,EL0;状态分别为 Root,Realm,...

Encryption Schemes & Security Notions安全的意义保密的加密方案Encryption vs Encoding 加密和编码俩者的区别对称加密和非对称加密加密的安全概念安全模型Semantic SecurityInformation Theoretic Security...

CS 4640: Assignment 1Basic security concepts and applied cryptographyFebruary 19, 2019GuidelinesPlease read and follow the guidelines articulated here.Groups. As stated in class, on the website, and o...

在本篇文章中,我们将介绍...定义机密计算描述复杂的系统信任链了解Realm(机密领域)是由 Arm CCA 引入的受保护的执行环境解释如何在 Arm CCA 上创建、管理和执行 Realm定义可信执行环境 (TEE) 与 Realm 之间的区别。

摘要:In the newest and strongest security models for group signatures (7,10,41), attackers are given the capability to query an Open Oracle, OO, in order to obtain the signer identity of the queried ...

推荐文章

- Pytorch Dataloader 模块源码分析(二):Sampler / Fetcher 组件及 Dataloader 核心代码-程序员宅基地

- Asp类型判断及数组打印-程序员宅基地

- Adroid Studio 2022.3.1 版本配置greendao提示无法找到_plugin with id 'org.greenrobot.greendao' not found-程序员宅基地

- esxi查看许可过期_解决Vsphere Client 60天过期问题-程序员宅基地

- CMake_cmake_module_path-程序员宅基地

- 生产者消费者模型-程序员宅基地

- Adaptive AUTOSAR 解决方案 INTEWORK-EAS-AP_autosar的eas-程序员宅基地

- 穿山甲SDK错误码40025_穿山甲sdk错误码4025-程序员宅基地

- css firefox下的兼容问题_css 只用于firefox-程序员宅基地

- 【Python】对大数质因数分解的算法问题_python分解多个质因数代码-程序员宅基地